Какие основные компоненты включает комплексная защита критически значимых информационных инфраструктур (КИИ) и системы управления доступом (IAM)?

Комплексная защита КИИ и IAM предполагает многослойный подход, включающий организационные, технические и процедурные меры, направленные на предотвращение несанкционированного доступа, обнаружение инцидентов и минимизацию последствий. В состав решения обычно входят следующие компоненты:

1. Управление идентификацией и аутентификацией: многофакторная аутентификация, управление жизненным циклом аккаунтов, федеративная аутентификация, интеграция с LDAP/AD.

2. Управление доступом и привилегиями: модель RBAC/ABAC, сегментация прав, временные привилегии, контроль сессий и привилегированных пользователей (PAM).

3. Шифрование и защита каналов связи: применение стандартов TLS, шифрование данных в состоянии покоя и в движении, управление ключами.

4. Мониторинг, логирование и SIEM: централизованный сбор событий, корреляция инцидентов, автоматизированные правила оповещений, хранилище логов с защитой от изменения.

5. Контроль целостности и защита хоста: EDR/XDR решения, контроль конфигурации, защита от вредоносного ПО.

6. Сетевая защита и сегментация: межсетевые экраны, микросегментация, защита периметра и внутренняя фильтрация трафика.

7. Политики, процедуры и обучение персонала: регламенты доступа, протоколы реагирования на инциденты, обучение пользователей и администраторов.

Внедрение включает анализ архитектуры, разработку корректирующих мер, настройку и интеграцию всех перечисленных модулей, тестирование и передачу в эксплуатацию с дальнейшим сопровождением. При этом важна согласованность с требованиями отраслевых стандартов и нормативных документов, регулярное обновление правил и аудит эффективности защитных мер. Вопросы инвентаризации и классификации активов предшествуют проектированию архитектуры, а оценка рисков определяет приоритеты внедрения. В Твери мы реализуем полный цикл работ от аудита до сопровождения, учитывая специфику объектов и требования регуляторов.

Как проходит аудит безопасности и оценка соответствия КИИ и IAM перед разработкой защитных мер?

Аудит безопасности и оценка соответствия — это структурированный процесс, направленный на выявление уязвимостей, соответствие нормативным требованиям и готовность инфраструктуры к внедрению средств защиты IAM. Процесс включает несколько этапов:

1. Сбор исходных данных: инвентаризация активов, учет сервисов, зависимости, схемы сети и перечень пользователей с правами доступа.

2. Оценка нормативных требований: сравнение текущего состояния с регуляторными документами, отраслевыми стандартами и внутренними политиками безопасности.

3. Тестирование и сканирование: автоматизированное сканирование уязвимостей, ручное тестирование сценариев аутентификации и авторизации, проверка конфигураций IAM, PAM и сопутствующих сервисов.

4. Анализ логов и событий: проверка полноты и целостности логирования, наличие и настройка корреляции событий в SIEM, подтверждение сборов метрик безопасности.

5. Оценка рисков: ранжирование выявленных уязвимостей по вероятности эксплуатации и влиянию на бизнес-процессы, формирование карты рисков.

6. Формирование отчета и плана мероприятий: подробный отчет с приоритетными задачами, рекомендациями по изменениям архитектуры, настройкам, внедрению средств контроля и обучению персонала.

7. Подготовка к внедрению и сопровождению: оценка ресурсных и временных затрат, подготовка дорожной карты и контрольных точек для валидации эффективности мероприятий.

При проведении аудита мы учитываем специфические требования объектов в Тверской области, особенности бизнес-процессов и требования к защите персональных данных и критичных сервисов. Отчет содержит конкретные технические задания, чек-листы для исправления обнаруженных проблем и рекомендации по выбору решений IAM и средств мониторинга. Компания АвикейТвр работает с 2012 года и применяет наработанные методики аудита, которые позволяют минимизировать риски при внедрении и обеспечить соответствие требованиям отрасли. Отправьте запрос КП Антону Кирилловичу для получения детальной стоимости и состава работ по аудиту.

Какие подходы и архитектуры используются для интеграции IAM в уже существующую корпоративную инфраструктуру без прерывания бизнес-процессов?

Интеграция IAM в существующую инфраструктуру требует осторожного планирования, поэтапного внедрения и тестирования каждого модуля, чтобы не нарушать текущие бизнес-процессы. Основные подходы: постепенная интеграция, гибридная архитектура, использование федеративной аутентификации и проксирования, а также автоматизация процессов миграции. Конкретные шаги и практики:

1. Подготовительный анализ и инвентаризация: определение источников идентификационных данных, точек авторизации и механизмов взаимодействия между сервисами.

2. Наложение защитного слоя: сначала внедряется слой мониторинга и логирования, затем — механизм многофакторной аутентификации в режиме параллельного тестирования.

3. Фаза федерации и проксирования: использование SSO, OAuth/OIDC и прокси-решений для перенаправления аутентификации на новый IAM без изменения приложений.

4. Миграция пользователей и ролей: постепенная переноска идентичностей, синхронизация атрибутов, введение временных правил и тестовых групп для валидации прав.

5. Интеграция PAM для привилегированных аккаунтов: внедрение управления сеансами и контроля команд для минимизации риска при работе с серверной инфраструктурой.

6. Автоматизация и CI/CD для политик безопасности: использование инфраструктуры как кода для надежного развертывания правил доступа и версионирования конфигураций.

7. Тестирование и параллельная эксплуатация: проверка сценариев отказа, отката и соответствия SLA, проведение нагрузочного и регрессионного тестирования.

8. Обучение и передача на поддержку: инструкции для администраторов и пользователей, моделирование инцидентов и отработка процедур восстановления доступа.

Мы применяем гибкий подход, который допускает интеграцию модулей IAM в разные подсистемы без простоя бизнес-сервисов, используя стандарты OpenID Connect, SAML, SCIM для синхронизации и автоматизации. Внедрение сопровождается настройкой мониторинга и набором метрик эффективности, а также планом поэтапного отключения старых схем аутентификации. При заказе услуги под ключ скидка от 16 процентов предоставляется на комплекс работ и интеграцию. Наши специалисты учитывают особенности инфраструктуры и обеспечивают плавный переход с минимальными рисками и простоем.

Какие стандарты, протоколы и инструменты мы используем для реализации надежной защиты IAM и соответствия требованиям информационной безопасности?

Реализация надежной защиты IAM опирается на признанные международные и отраслевые стандарты, протоколы и проверенные инструменты. Ключевые стандарты и протоколы:

1. Протоколы аутентификации и федерации: OAuth 2.0, OpenID Connect (OIDC), SAML 2.0 — для реализации SSO и федеративной идентификации.

2. Протоколы управления идентичностями: SCIM — для автоматизированной синхронизации пользователей и атрибутов между системами.

3. Шифрование и защита каналов: TLS, PKI — для обеспечения конфиденциальности и целостности данных при передаче; стандарты AES и RSA для шифрования хранилищ ключей.

4. Управление привилегиями: стандарты PAM, применение принципа наименьших привилегий, временных ролей и контроля целевых сессий.

5. Логирование и соответствие: стандарты форматов логов, передача в SIEM, соответствие требованиям регуляторов по хранению и защите логов.

6. API-защита: использование API-Gateway, OAuth для авторизации сервис-клиентов, ограничение доступа по scope/role.

7. Инструменты и платформы: решения для управления идентичностями и доступом коммерческие и open-source, системы PAM, EDR/XDR, SIEM, WAF и DLP.

8. Процедурные стандарты: применение практик управления инцидентами, оценки рисков и политики безопасности, разработанных в соответствии с отраслевыми регуляциями.

При выборе конкретных технологий мы ориентируемся на совместимость с существующей инфраструктурой и требования по масштабируемости и отказоустойчивости. В процессе внедрения проводится независимая проверка конфигураций, тестирование сценариев обхода и аудит соответствия. Важно учесть требования регионального регулирования и специфику отраслевых стандартов, что мы выполняем при разработке проектных решений. Мы осуществляем поставку, интеграцию и сопровождение систем с учетом режима работы заказчика и внутренних регламентов. Мы работаем Пн1-Пт 09-18 Сб-Вс вых. и обеспечиваем гибкость в графике развертывания, минимизируя влияние на операционную деятельность.

Как обеспечивается мониторинг, обнаружение инцидентов и реагирование в системе защиты КИИ и IAM, включая непрерывное сопровождение после внедрения?

Мониторинг, обнаружение инцидентов и оперативное реагирование — ключевые элементы обеспечения безопасности КИИ и IAM. Наша модель поддержки включает непрерывный цикл наблюдения, анализа и коррекции:

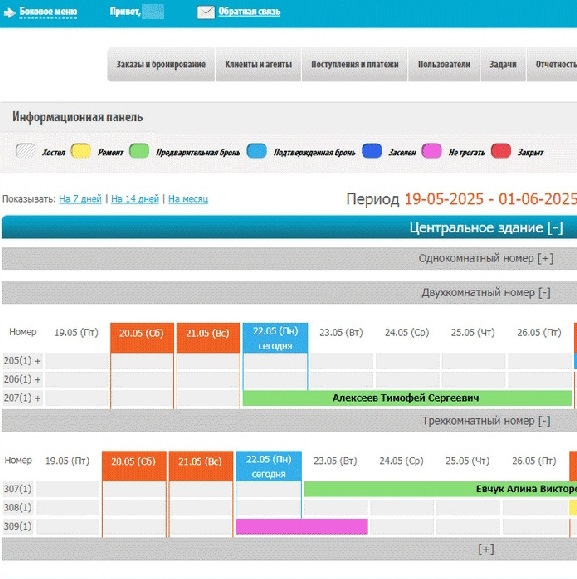

1. Централизация логирования и телеметрии: сбор логов аутентификации, авторизации, доступа к ресурсам, событий PAM и систем безопасности в централизованное хранилище или SIEM.

2. Настройка корреляции и правил детекции: разработка правил на основе поведенческой аналитики, IOC/IOA, детектирование аномалий входов, резкого роста привилегированных операций и подозрительной активности.

3. Автоматизация оповещений и триаж: классификация инцидентов по важности, автоматическая отправка уведомлений ответственным группам и запуск сценариев первичного реагирования.

4. Процесс реагирования на инциденты: подробные регламенты, набор задач по локализации, эскалации и восстановлению; проведение пост-инцидентного анализа и внедрение корректирующих мер.

5. Непрерывное сопровождение и патч-менеджмент: регулярное обновление компонентов IAM и вспомогательных систем, управление уязвимостями и контроль конфигураций.

6. Отчеты и KPI безопасности: регулярная отчетность для владельцев сервисов, метрики по SLA обнаружения и реакции, оценка эффективности детекции.

7. Учебные упражнения и тесты: регулярные тренировки команды реагирования, сценарии Red/Blue Team, тестирование плана восстановления и отработки инцидентов.

8. Интеграция с бизнес-процессами: согласование процедур с владельцами сервисов, обеспечение возможности быстрого восстановления доступа для критичных приложений с аудируемыми действиями.

Мы реализуем модель 24/7 мониторинга с использованием современных SIEM и XDR-платформ, а также предоставляем услуги сопровождения, включающие обновления правил, анализ новых угроз и совершенствование процессов. С 2012 года по 2026 вополнено более 4620 заказов, что подтверждает практический опыт в сопровождении и развитии комплексных систем защиты. Для оперативной связи используйте телефон +7 936 34-73-30 и получите консультацию по текущим услугам и условиям сопровождения.